| Предыдущая тема :: Следующая тема |

| Автор |

Сообщение |

Dr. MefistO

Зарегистрирован: 28.03.2006

Сообщения: 189

Откуда: Беларусь

|

Добавлено: Вс Ноя 28, 2010 5:44 pm Заголовок сообщения: Исследование кода Добавлено: Вс Ноя 28, 2010 5:44 pm Заголовок сообщения: Исследование кода |

|

|

Не знал как еще назвать тему.

В общем, разбираюсь с Gens-дебагером (сразу скажу, я только начинаю в нем разбираться), и возник вопрос:

Нашел место в коде, где происходит запись в видео-память определенных байтов:

| Код: |

00002048 MOVE.L #$00800000,D4

0000204E MOVE.L D0,(A5)

00002050 MOVE.W D1,D3

00002052 MOVE.W (A1)+,(A6)

00002054 DBRA D3,$00002052

00002058 ADD.L D4,D0

0000205A DBRA D2,$0000204E

0000205E RTS |

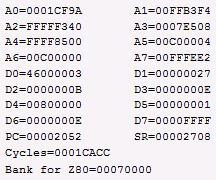

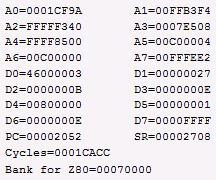

Значения регистров:

Функция по адресу 00002048 вызывается два раза с адресов 000015B0 и 000009A8 (код прилагается).

Хочу понять, по какому адресу в физическом РОМе считывается архив для распаковки... Помогите разобраться!

Дизасемблерный листинг: http://exctcryptor.ucoz.ru/qe.rar

_________________

Metal is my life... |

|

| Вернуться к началу |

|

|

АнС

RRC2008

Зарегистрирован: 08.11.2003

Сообщения: 2818

|

Добавлено: Вс Ноя 28, 2010 7:13 pm Заголовок сообщения: Re: Исследование кода Добавлено: Вс Ноя 28, 2010 7:13 pm Заголовок сообщения: Re: Исследование кода |

|

|

Ключевая операция:

| Код: | | 00002052 MOVE.W (A1)+,(A6) |

Если A1 = FFB3F4, то источник лежит в ОЗУ по адресу B3F4.

Больше от этого куска кода ничего не требуется - это какая-то стандартная процедура сбрасывания данных из RAM в VRAM.

Теперь ставишь бряк на FFB3F4 и отлавливаешь процедуру распаковки из ROM в RAM. |

|

| Вернуться к началу |

|

|

Dr. MefistO

Зарегистрирован: 28.03.2006

Сообщения: 189

Откуда: Беларусь

|

Добавлено: Вс Ноя 28, 2010 8:43 pm Заголовок сообщения: Добавлено: Вс Ноя 28, 2010 8:43 pm Заголовок сообщения: |

|

|

Благодарю! Будем копаться дальше)

_________________

Metal is my life... |

|

| Вернуться к началу |

|

|

|